Claude Code 源码“泄露”刷屏后,我更建议你先做这份 npm 包安全检查清单

这两天不少人在转“Claude Code 源码泄露”。如果你也做过 npm CLI、Electron、前端控制台,第一反应大概率会是:这事和我有什么关系?

真正值得警惕的,不只是某个产品这次打包失误,而是很多团队直到今天还把“代码打包后别人就不容易看懂”当成默认前提。过去这套认知还能勉强成立,因为大多数人没有兴趣也没有能力去翻一坨压缩后的 bundle;现在不一样了,AI 已经把这件事的门槛打到了非常低。

如果你手里有 CLI、浏览器端脚本、Electron 应用、管理后台或者任何通过 npm 分发的 JavaScript 工具,这篇文章你可以直接当一次自查。我们不聊八卦,也不复述传播链,只回答三个更实用的问题:这次到底暴露了什么、为什么它对普通开发者同样 relevant、以及你今天就能补上的 1 份检查清单是什么。

标题刷屏的“泄露”,真正值得看的是什么?

AfterPack 这篇分析把一个很关键的点说透了:这次引爆舆论的,是一个意外包含在 npm 包里的 source map 文件。但它同时也提醒大家,很多人把“source map 泄露”和“原始逻辑终于被看到”混为一谈了。

文章提到,Claude Code 的 npm 包本身就是以单个 cli.js 作为命令入口分发的。npm registry 元数据里可以直接看到,@anthropic-ai/claude-code 的 2.1.89 版本把 claude 命令指向 cli.js,包描述也明确写着这是一个可在终端直接使用的 AI 助手。也就是说,核心可执行 bundle 本来就随着包一起分发出去了,而不是只存在于内部仓库。

更直白一点说:source map 让外界更容易看到原始文件结构、注释和模块边界,但“产品逻辑已经以 bundle 形式发到公网”这件事,本身并不新鲜。你只要做过前端、CLI 或 Electron,就会知道这其实是 JavaScript 世界的常态。

所以这次事件真正该带走的结论不是“以后千万别发 npm 包”,而是:不要再把 minify、bundle、变量压缩,当成任何形式的安全边界。

为什么今天这个问题比以前更值得重视?

以前很多团队默认的心理安慰是:

- 代码虽然发出去了,但别人懒得看

- 就算有人看,也未必能快速还原结构

- 只要没把源码仓库公开,就不算真正暴露

这个前提正在快速失效。

AfterPack 文中给出的一个细节很有代表性:他们不是靠 source map,先去“破解”整份代码,而是直接针对公开 bundle 做 AST 解析,把字符串、提示词、工具描述、事件名、环境变量等信息抽出来。对今天的 AI 和自动化脚本来说,这类动作已经不再是高门槛逆向,而更像标准化的信息提取。

你不用把这个理解成“AI 会黑进你的系统”。更准确的说法是:过去只是人看压缩代码费劲,现在机器看压缩代码已经越来越顺手。

这会带来几个非常现实的后果:

提示词和产品行为更容易被抄清楚

如果你的核心差异放在系统提示词、工具编排、策略判断里,这些内容一旦进入可分发 bundle,就要默认它们迟早会被理解、提取、复刻。功能路线会从命名里被看出来

即便没有正式发布,只要事件名、环境变量、实验开关、接口路径足够语义化,别人就能反推出你在测试什么、准备推什么、哪里还没做稳。非敏感信息的组合,也可能形成敏感上下文

单独一个变量名、一个错误提示、一个内部 URL 看起来都没什么,但组合起来,就足以拼出权限模型、产品架构、甚至后续攻击面。错误的“没泄密就没事”心态会延迟修复

很多团队只检查 API Key、密码、Token 有没有硬编码,却不检查“是不是把太多不该公开的运行信息一起打包出去了”。这会让问题长期处于无人认领状态。

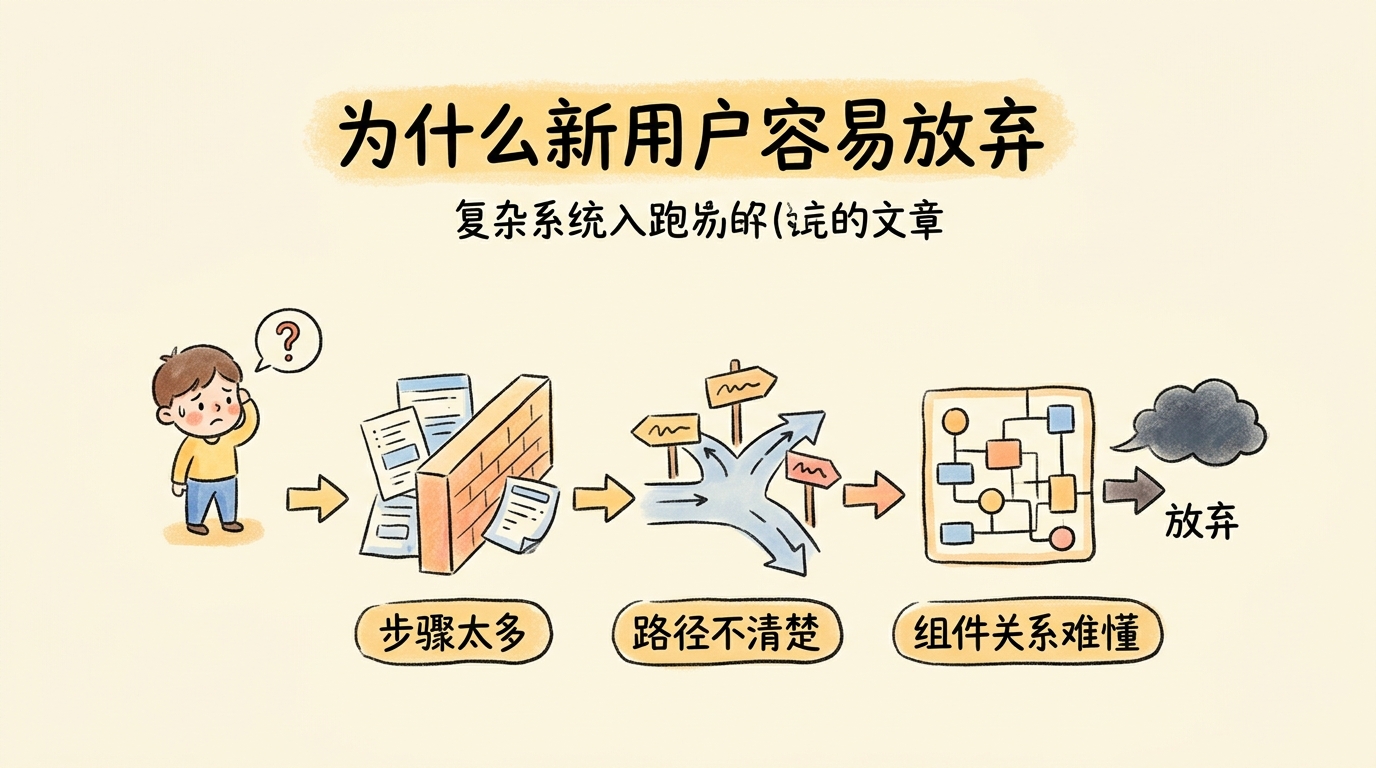

普通开发者最容易踩的 4 个误区

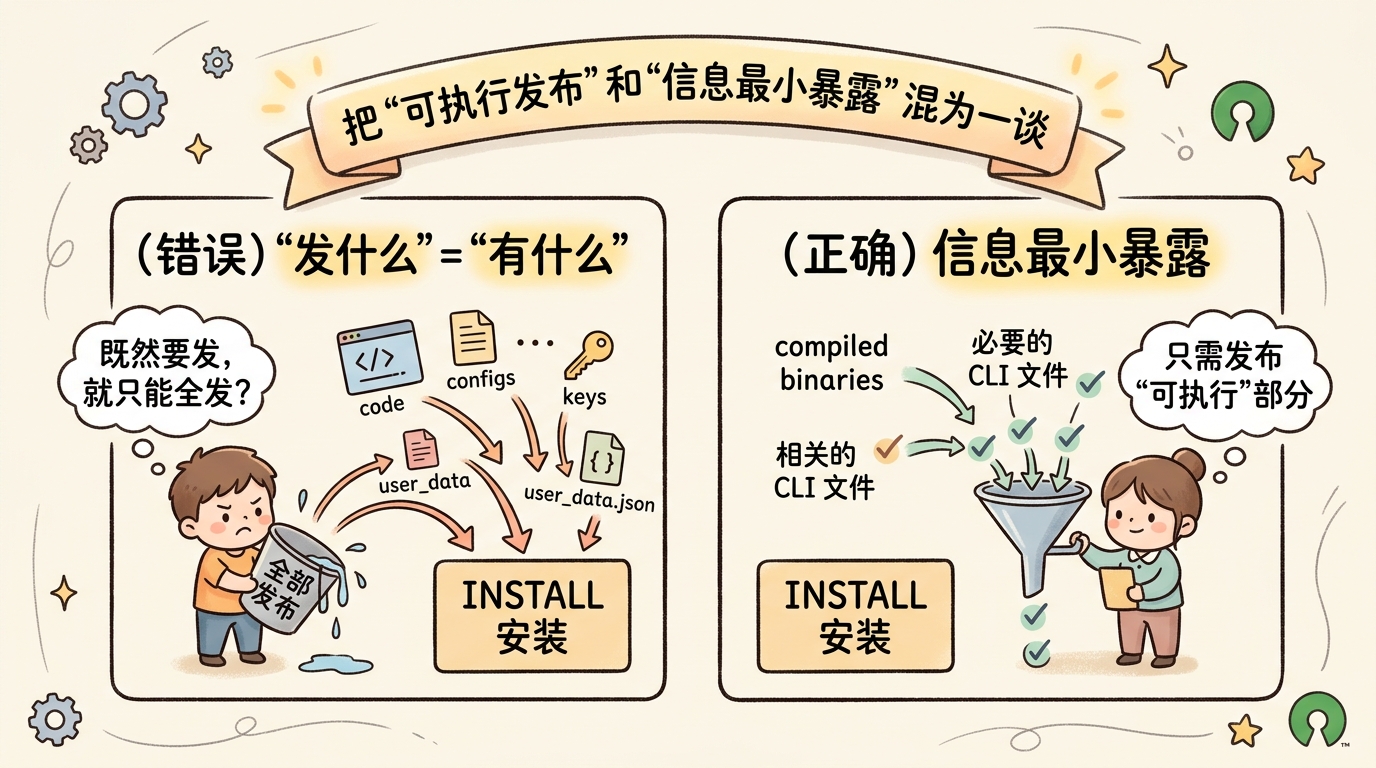

1)把“可执行发布”和“信息最小暴露”混为一谈

CLI 要发布、前端要上线、Electron 要安装包,这都没问题。问题在于很多人接受了“既然要发,就只能全发”的思路。

实际上你至少应该区分两件事:

- 哪些代码必须在用户侧运行

- 哪些信息只是开发阶段方便、但不该进入最终产物

比如注释、调试映射、冗长的报错上下文、实验开关名、内部工号/邮箱、未启用的功能描述,这些都不属于“非发不可”的部分。

2)误以为 source map 只是前端问题

很多人只会在 Web 项目里想到 source map,但这次被讨论的是 npm CLI。说明这个问题根本不是“浏览器端专属”,而是所有 JavaScript 分发形态都会遇到:前端、CLI、Electron、桌面壳、管理后台、插件系统,本质都一样。

只要最终产物到了用户机器或公网 CDN,你就要当成“别人可以持续分析”的对象来设计。

3)只查 secrets,不查语义暴露

现在很多 CI 会扫:

- API Key

- Access Token

- 私钥

- 明文密码

这当然必要,但还不够。你还要额外扫这些东西:

- 内部域名和未公开接口路径

- 语义过强的 feature flag / env 名称

- 详细到能暴露系统结构的错误信息

- 带人名、邮箱、工单号的注释和日志

- 未发布能力的 prompt、工具描述、菜单项文案

这类信息未必能直接造成入侵,但极容易变成“别人理解你系统”的脚手架。

4)把“没人会认真看”当成策略

这是今天最危险的侥幸。不是因为每个人都会来看,而是因为已经可以让机器替你看。

过去逆向门槛高,安全更多靠概率;现在提取门槛降低,很多过去“理论可见、现实没人处理”的内容,都会变成可规模化分析的对象。你的对手未必是黑客,也可能只是一个比你更会利用 AI 做信息提取的同行。

今天就能执行的 npm 包安全检查清单

如果你维护任何 JavaScript 分发产物,我建议你按下面这份清单过一遍。顺序是按“最容易马上落地”排的。

第一步:先确认你到底发布了什么

不要只看源码仓库,要直接看最终产物:

- npm tarball 里有哪些文件

bin实际指向哪个入口- 是否包含

.map、测试文件、脚本、示例、内部文档 - 是否把本地开发时的中间产物一起带进去了

很多问题不是设计失误,而是打包边界失控。

第二步:把 source map 当成显式检查项

无论你最后决定保留还是移除,都不要让它处于“我也不确定构建产物里有没有”的状态。

你至少要明确:

- 哪些环境生成 source map

- 哪些环境允许上传到公开位置

- npm 发布包里是否应该包含它

- 出问题后谁能第一时间回滚和撤包

这次事件最值得借鉴的一点,不是事故本身,而是它说明“打包链路里一个看似很小的疏漏,也足以变成外部大新闻”。

第三步:扫一遍 bundle 里的高语义字符串

重点不是所有字符串,而是“能暴露业务意图和内部结构”的字符串:

- feature flag

- env 名称

- 内部事件名

- 接口前缀

- 错误提示

- prompt 模板

- tool 描述

如果这些内容被直接看到,你是否接受?如果不接受,就该回到构建链路和架构边界上处理,而不是寄希望于“压缩后就没人看得懂”。

第四步:把真正敏感的逻辑放回服务端

凡是涉及这些内容的,都应该优先评估是否还留在客户端/CLI 侧:

- 权限判断核心规则

- 反作弊/风控策略

- 内部实验开关与灰度策略

- 供应商路由与成本策略

- 私有提示词资产

不是所有逻辑都能搬回服务端,但只要它属于“被理解后会明显削弱竞争力或安全性”的部分,就值得重估。

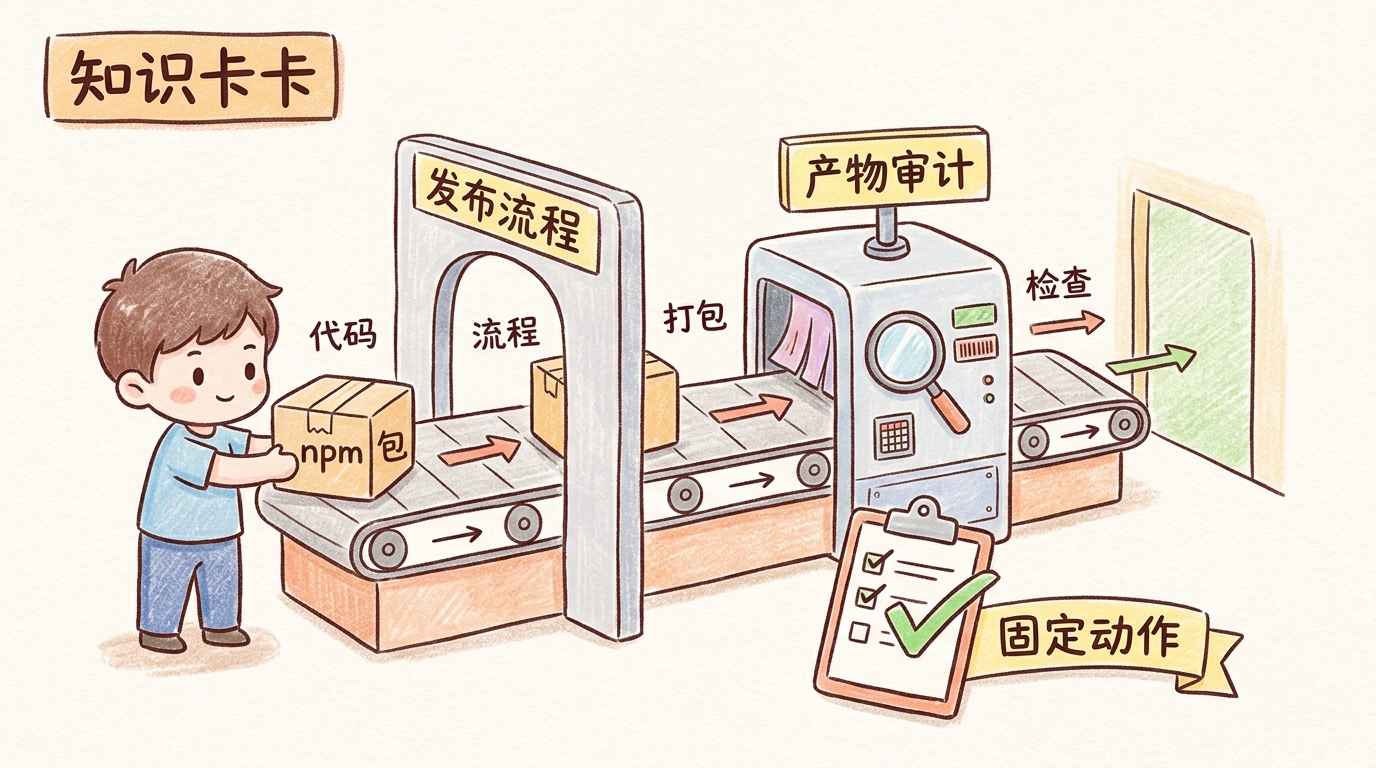

第五步:给发布流程补一条“产物审计”

最实用的做法,不是靠某个人上线前手动想起来,而是把它变成固定动作:

- 构建后自动检查 tarball 文件列表

- 发布前检查是否含

.map、注释、异常大文件 - 对 bundle 做关键词扫描

- 对比本次产物和上次产物,找新增暴露面

一次事故往往不是因为没人懂,而是因为流程里根本没有这个卡点。

这件事对独立开发者和小团队尤其重要

大公司出了事,至少还有安全团队、PR 团队、法务团队和发布平台兜着。独立开发者和小团队最怕的是另一种情况:你辛苦做出来的产品没有真正被攻击,却在长期公开分发里一点点把自己的实现、路线和试验方向暴露干净了,自己还没意识到。

尤其现在很多 AI 产品的差异,本来就不在 UI,而在:

- prompt 设计

- 工具编排

- 工作流拆分

- 成本/模型切换策略

- 自动化链路细节

这些内容未必是传统意义上的 secret,但它们就是你的产品资产。既然 AI 已经能更高效地读 bundle、拆结构、提语义,你就不能再拿 2018 年的发布习惯,去面对 2026 年的分析能力。

总结

这次 Claude Code 相关事件,最值得普通开发者记住的,不是围观“谁泄了什么”,而是重新校正一个长期误区:JavaScript 的可分发产物,从来都不是安全边界;到了 AI 时代,这件事只会更明显。

如果你今天只能做一件事,我建议不是去追热闹,而是回头检查自己正在发布的 npm 包、前端 bundle 或 Electron 产物:source map 管没管住、语义字符串有没有外泄、哪些真正重要的逻辑还不该留在用户侧。

这类工作看起来不性感,但它直接决定了你做的东西,究竟是在发布产品,还是在顺手把自己的实现细节也一起公开。

如果文章对你有帮助,欢迎点击上方按钮打赏作者,更多功能请访问博客站

支付宝打赏

支付宝打赏  微信打赏

微信打赏